V dnešním vydání se podíváme na íránskou špionážní kampaň DustSpecter zaměřenou na vládní instituce v sousedním Iráku, která je zajímavá především v kontextu probíhající války mezi USA, Izraelem a Íránem. Druhým palčivým tématem je zranitelnost v čínských solárních mikrostřídačích APsystems v době, kdy mají čínská zařízení dominantní pozici v rezidenčních instalacích. U Číny zůstaneme i v posledním příspěvku, který popisuje globální špionážní kampaň čínské skupiny UNC2814 a její narušení společností Google.

Příjemné čtení!

Tým Cybule

Obsah:

- Dust Specter: Nová íránská APT kampaň zaměřená na irácké vládní představitele

- Kritická zranitelnost v čínských solárních mikrostřídačích APsystems umožňovala vzdálené podvržení firmwaru

- Google narušil globální kampaň čínské skupiny UNC2814

Dust Specter: Nová íránská APT kampaň zaměřená na irácké vládní představitele

(2.3.2026, Zscaler)

Zscaler odhalil špionážní kampaň označovanou jako Dust Specter, která se zaměřuje na vládní představitele v Iráku. Útočníci využívají pokročilé techniky sociálního inženýrství, kompromitovanou infrastrukturu a nově identifikované rodiny malwaru k získání přístupu do systémů obětí. Analýza kampaně naznačuje možné napojení na íránské státem podporované skupiny a zároveň poukazuje na rostoucí trend využívání generativní umělé inteligence při vývoji škodlivého kódu.

Co potřebujete vědět:

- Kampaň Dust Specter představuje cílenou kybernetickou operaci zaměřenou především na zaměstnance iráckých vládních institucí. Podle analýzy byla tato kampaň aktivní minimálně od začátku roku 2026 a její primární cíl spočíval ve sběru citlivých informací. Útočníci se v rámci kampaně vydávali za legitimní vládní organizace, například za irácké Ministerstvo zahraničních věcí. Tato taktika měla zvýšit důvěryhodnost komunikace a přimět oběti k otevření přiložených dokumentů nebo archivů. Typickým scénářem byl phishingový e-mail obsahující zdánlivě oficiální dokument, který měl souviset s administrativní nebo diplomatickou komunikací. Po otevření souboru docházelo k aktivaci první fáze útoku a instalaci škodlivého kódu.

- Významnou roli v této kampani hrálo také využití kompromitované infrastruktury. Malware nebo jeho jednotlivé komponenty byly hostovány na serverech, které byly spojeny s vládními organizacemi. Díky tomu působily odkazy a domény důvěryhodně a měly větší šanci projít bezpečnostními kontrolami. Tento přístup je v prostředí APT kampaní poměrně častý, protože umožňuje útočníkům maskovat škodlivou aktivitu za legitimní síťový provoz. Bezpečnostní systémy totiž často považují oficiální domény nebo infrastrukturu vládních organizací za méně rizikové. Pokud však útočník takovou infrastrukturu kompromituje, může ji využít jako distribuční bod pro malware nebo jako prostředek pro komunikaci s napadenými zařízeními. Podobné taktiky byly v minulosti pozorovány u několika íránských kybernetických skupin, což vedlo výzkumníky k úvahám o možném napojení kampaně Dust Specter na íránský kybernetický ekosystém.

- Dalším důležitým prvkem této operace je použití nových rodin malwaru, které tvoří vícefázový řetězec útoku. Výzkumníci identifikovali několik nástrojů, z nichž každý plní specifickou roli v procesu kompromitace systému. První komponentou je dropper označovaný jako SPLITDROP, jehož úkolem je připravit prostředí pro další fáze útoku a stáhnout nebo aktivovat další škodlivé moduly. Po jeho spuštění může následovat modul TWINTASK, který umožňuje útočníkům vzdáleně spouštět příkazy na napadeném zařízení. Tento modul poskytuje útočníkům možnost získávat informace o systému, manipulovat se soubory nebo spouštět další procesy. Komunikaci s řídicí infrastrukturou zajišťuje komponenta TWINTALK, která přenáší data mezi napadeným systémem a serverem útočníků. Nejsofistikovanější částí útoku je pak RAT označovaný jako GHOSTFORM. Tento malware poskytuje útočníkům plnou kontrolu nad infikovaným zařízením a umožňuje jim dlouhodobě monitorovat aktivitu uživatele, exfiltrovat citlivá data nebo využít kompromitovaný systém jako vstupní bod do interní sítě organizace.

- Velkou roli v úspěšnosti kampaně hrají také techniky sociálního inženýrství. Útočníci vytvářeli obsah, který působil jako legitimní vládní dokumenty nebo oficiální komunikace mezi institucemi. Tyto dokumenty mohly být distribuovány ve formě archivů nebo dokumentů obsahujících škodlivé skripty. Po otevření souboru docházelo k automatickému spuštění skriptu, který stáhl další komponenty malwaru ze vzdáleného serveru. Tento typ útoku je typický pro spear-phishingové kampaně, které jsou zaměřeny na konkrétní organizace nebo jednotlivce. Útočníci často přizpůsobují obsah e-mailů konkrétnímu kontextu cílové organizace, například aktuálním politickým nebo administrativním tématům. Díky tomu je komunikace přesvědčivější a pravděpodobnost otevření škodlivého souboru výrazně roste.

- Zajímavým zjištěním výzkumníků je také možné využití generativní umělé inteligence při vývoji některých částí malwaru. Analýza kódu odhalila určité artefakty, které mohou naznačovat, že část kódu byla generována nebo alespoň inspirována výstupy AI nástrojů. Patří mezi ně například specifické unicode znaky, neobvyklé placeholder hodnoty nebo struktura kódu připomínající automaticky generované skripty. I když tyto indikátory nepředstavují definitivní důkaz použití AI, naznačují, že útočníci začínají experimentovat s novými technologiemi, které mohou urychlit vývoj škodlivého softwaru.

Komentář Cybule: Operace Dust Specter představuje typický příklad moderní státem podporované kybernetické špionáže. Kombinuje několik taktik, které se v posledních letech staly standardem pro pokročilé hrozby: cílené spear-phishingové kampaně, využití legitimní infrastruktury a modulární malware schopný dlouhodobé infiltrace. Z hlediska geopolitiky je důležité, že cílem útoků byli vládní představitelé. To naznačuje, že hlavním motivem kampaně je pravděpodobně získávání zpravodajských informací, nikoli finanční zisk. Pokud se potvrdí vazba na íránské kybernetické skupiny, zapadá kampaň do širšího kontextu regionálního geopolitického soupeření.

Kritická zranitelnost v čínských solárních mikrostřídačích APsystems umožňovala vzdálené podvržení firmwaru

(4.3.2026, Jakkaru)

Bezpečnostní výzkumníci ze společnosti Jakkaru zveřejnili analýzu kritické zranitelnosti v populárních čínských solárních mikrostřídačích APsystems, která umožňuje vzdálené podvržení firmwaru a úplné převzetí zařízení. Chyba se týká komunikační architektury zařízení připojených do cloudové infrastruktury výrobce a zneužitelná je přes MQTT protokol používaný pro vzdálenou správu a OTA (Over-the-Air) aktualizace. Výzkumníci uvádějí, že identifikovali přibližně 100 tisíc veřejně dosažitelných a zranitelných mikrostřídačů řady EZ1-M; celkový dopad ale podle nich může být širší a může se týkat i dalších produktových řad.

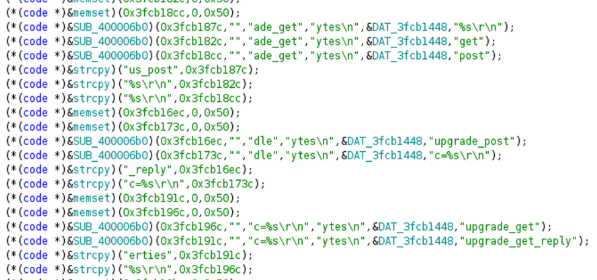

Ukázka části dekompilovaného firmwaru zobrazující manipulaci s textovými řetězci. V kódu jsou patrné řetězce související s funkcemi „upgrade“, které naznačují podporu OTA aktualizací. (Jakkaru)

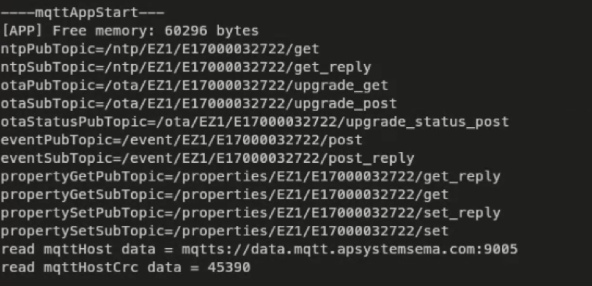

MQTT témata naznačující OTA funkcionality (Jakkaru)

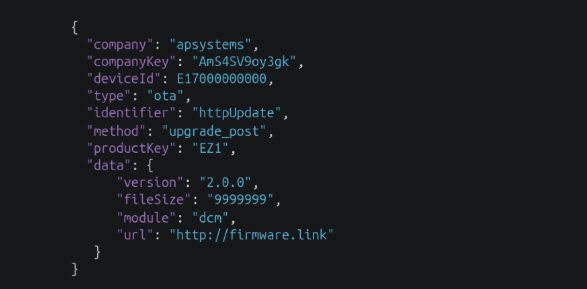

Struktura zprávy pro OTA aktualizaci (Jakkaru)

Co potřebujete vědět:

- Řešen byl mikrostřídač APsystems EZ1-M, u něhož byl nalezen problém již při autentizaci vůči MQTT brokeru výrobce. Přístupové údaje byly odvozeny ze sériového čísla zařízení a statických klíčů zabudovaných ve firmwaru. Protože sériová čísla nebyla náhodná, ale předvídatelná, mohl útočník po jejich odhadnutí vytvořit platné přihlašovací údaje.

- Samotná infrastruktura výrobce sice podle Jakkaru omezuje mikrostřídači přístup jen na MQTT témata odpovídající jeho konkrétnímu sériovému číslu a dovoluje vždy jen jedno aktivní připojení na zařízení, tato omezení ale lze obejít pomocí MQTT retained messages. Útočník se může krátce připojit místo legitimního zařízení, vložit podvrženou OTA zprávu a po odpojení nechat střídač, aby si po opětovném připojení škodlivou aktualizaci firmwaru sám stáhl a nainstaloval. Výzkumníci Jakkaru připravili proof of concept, kterým změnili viditelnou verzi firmwaru v doprovodné aplikaci a zablokovali další OTA aktualizace. Současně uvádějí, že vedle hlavního komunikačního mikrokontroleru lze obdobným mechanismem doručovat i firmware pro další řídicí část zařízení, která ovládá výkonovou elektroniku střídače. To by v praxi mohlo otevřít prostor pro výrazně závažnější dopady než „jen“ kompromitaci síťové komunikace.

- Mezi realistické scénáře zneužití výzkumníci Jakkaru řadí využití střídače jako vstupního bodu do lokální sítě, hromadné odstavení většího množství zařízení s dopadem na stabilitu distribuční soustavy, zapojení kompromitovaných jednotek do DDoS infrastruktury nebo trvalé poškození zařízení úpravou firmwaru. Výzkumníci také upozorňují na možnost získání uložených Wi-Fi přihlašovacích údajů a dalších dat.

- Zranitelnost byla výrobci nahlášena 14. listopadu 2025. APsystems podle autorů uvedl, že náprava vyžaduje zásadnější změny infrastruktury. Zveřejnění zranitelnosti proběhlo 4. března 2026. Konkrétní technické detaily o opravě zranitelnosti ze strany APsystems nebyly dosud zveřejněny.

Komentář Cybule: Případ znovu ukazuje, jak vysoké riziko představují zařízení energetické infrastruktury, která spoléhají na vzdálenou správu přes centrální cloudové služby, ale současně nemají dostatečně robustní autentizaci a ochranu aktualizačních mechanismů. U podobných systémů přitom nejde jen o kompromitaci jednoho koncového zařízení, ale potenciálně o možnost koordinovaného zásahu proti většímu počtu instalací najednou. Jde o další připomínku, že evropské regulační orgány by měly pro tyto typy zařízení povinně vyžadovat silnou kryptografickou ochranu OTA aktualizačních mechanismů a jakoukoli centrální platformu pro správu tisíců zařízení posuzovat mimo jiné i z pohledu možného hromadného zneužití.

Google narušil globální kampaň čínské skupiny UNC2814

(25.2.2026, Google)

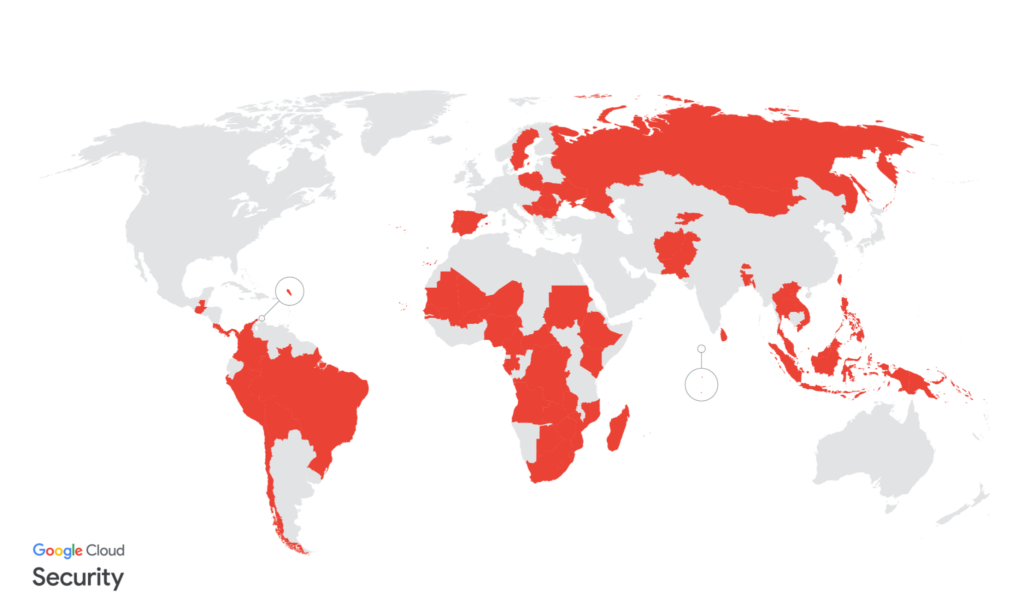

Google odhalila dlouhodobou kampaň s použitím backdooru GRIDTIDE a narušila kyberšpionážní aktivitu čínské skupiny UNC2814, která úspěšně infiltrovala nejméně 53 organizací ve 42 zemích a podezřelá aktivita byla pozorována v dalších 20 zemích. Hlavními cíli byli poskytovatelé telekomunikačních služeb a vládní instituce v Africe, Asii a Americe. Prvořadým cílem skupiny byl sběr strategických zpravodajských informací, zejména citlivých osobních údajů, výpisů hovorů a záznamů o komunikaci konkrétních osob.

Kampaň se vyznačuje schopností UNC2814 zůstat skrytá v sítích obětí i několik let. Toho útočníci dosáhli krytím své škodlivé aktivity za legitimní firemní provoz. Namísto použití malwaru a dalších nástrojů zneužívali cloudové služby, jako jsou Google Docs (konkrétně Google Sheets) jako C2 pro odesílání příkazů do infikovaných systémů. Tím, že splynuli s každodenním používáním kancelářského softwaru, obešli standardní bezpečnostní opatření, která se soustředí na identifikaci neobvyklé aktivity. Google v rámci opatření proti aktivitě UNC2814 zablokoval účty útočníků a přerušil jejich přístup do kompromitovaných sítí.

Geografická působnost UNC2814 (Google)

Co potřebujete vědět:

- UNC2814 je špionážní skupina s pravděpodobnou vazbou na Čínu, která je aktivní nejméně od roku 2017. Vyznačuje se disciplinovanou operační bezpečností a zaměřením na dlouhodobé udržení přístupu, který je využíván ke krádeži citlivých informací ze sítí poskytovatelů telekomunikačních služeb a vládních institucí.

- Backdoor GRIDTIDE je na míru vytvořený malware napsaný v jazyce C. Jeho definujícím znakem je využívání rozhraní Google Sheets API pro řízení a kontrolu (C2). S tabulkou zachází jako s komunikačním uzlem: čte příkazy z konkrétních buněk (A1) a do jiných zapisuje ukradená data nebo stavové zprávy.

- Útočníci na kompromitovaných systémech nasadili mj. nástroj SoftEther VPN, aby vytvořili šifrovaný odchozí tunel. Použitím tohoto legitimního open-source VPN nástroje mohli obcházet firewally a navázat stabilní spojení se svou vlastní externí infrastrukturou, což sloužilo k udržení přístupu i k vynášení ukradených dat. SoftEther je velmi oblíbená VPN u řady čínských aktérů.

- UNC2814 obvykle proniká do sítí zneužitím zranitelností ve webových serverech nebo síťových prvcích na okraji sítě (edge zařízení). Jakmile jsou uvnitř, využívají techniky „Living-off-the-Land“ (LoTL), tedy legitimní systémové nástroje oběti, aby se pohybovali sítí bez nutnosti instalovat další odhalitelný malware.

- Rozsah kampaně je globální. V telekomunikačním sektoru se útočníci specificky zaměřovali na databáze obsahující národní průkazy totožnosti, registrační údaje voličů a metadata o hovorech. To naznačuje, že kampaň byla navržena tak, aby umožnila sledování a monitorování konkrétních zájmových osob v reálném světě na globální úrovni.

Komentář Cybule: Aktivita UNC2814 se vyznačuje všemi znaky špionážních kampaní, na které jsme zvyklí u čínských kyberšpionážních organizací: zneužití edge zařízení, cílení na telekomunikační sektor, využívání LoTL technik a open source nástrojů, těžko odhalitelný malware a velmi tiché působení. Žádná jednotlivá kategorie samozřejmě není vlastní jen čínským skupinám, ale jejich kombinace je prvním indikátorem. Skryté působení nebylo čínským aktérům vždy vlastní, naopak měli často pověst dost hlučných operátorů. Dnešní čínské skupiny dokážou působit skrytě v podmínkách nesrovnatelně lepší detekce.