V dnešních Cybulovinách vám přinášíme tři témata.

Zajímavý incidentem je útok na dodavatelský řetězec populárního editoru Notepad++, připisovaný čínské skupině Lotus Blossom. Útočníci kompromitovali proces aktualizací a podvrhli legitimní instalátory verzemi s backdoorem Chrysalis.

Současně výzkumníci z Acronis Threat Research Unit popsali kampaň CRESCENTHARVEST zaměřenou na íránské protestující a disidenty. Operace kombinuje sociální inženýrství s perzistentním malwarem a zneužívá témata protivládních protestů k dlouhodobému sledování obětí.

Na rostoucí hrozbu upozorňuje také německá kontrarozvědka BfV, která varuje před útoky, které jsou zaměřeny na aplikaci Signal.

Příjemné čtení!

Tým Cybule

Obsah:

- Uživatelé Notepad++ se stali obětí pokročilého útoku na softwarový dodavatelský řetězec

- CRESCENTHARVEST: Íránští protestující a disidenti cílem kyberšpionážní kampaně

- Státem sponzorovaní útočnici útočí přes aplikaci Signal

Uživatelé Notepad++ se stali obětí pokročilého útoku na softwarový dodavatelský řetězec

(11.2.2026, DomainTools, 2.2.2026, Rapid7)

Začátkem února 2026 došlo k odhalení útoků na dodavatelský řetězec zaměřený na populární textový editor Notepad++. Kampaň je připisována čínské kyberšpionážní skupině Lotus Blossom (známé také jako Lotus Panda nebo Raspberry Typhoon). Jádrem útoku byla kompromitace distribučního procesu aktualizace Notepad++. Získáním neoprávněného přístupu k hostingovým serverům útočníci úspěšně nahradili legitimní instalátory Notepad++ za škodlivé verze obsahující vlastní backdoor s názvem Chrysalis. Cílem operace bylo získat přístup do prostředí uživatelů Notepad++ a provádět dlouhodobou špionáž. Útočníci získali dlouhodobý přístup k vysoce hodnotným cílům ve vládním, obranném a technologickém sektoru po celém světě. Incident poukazuje na kritickou zranitelnost v dodavatelském řetězci softwaru: zneužití důvěry v legitimní aktualizace k obcházení běžných bezpečnostních opatření, zejména na perimetru sítě. Kompromitace aktualizačního procesu trvala od června 2025. Po odhalení útoku správci Notepad++ zajistili napadené prostředí, zneplatnili kompromitované certifikáty a přešli na nový hosting. Přesná identita institucí, které byly kompromitovány přes Notepad++ není známa.

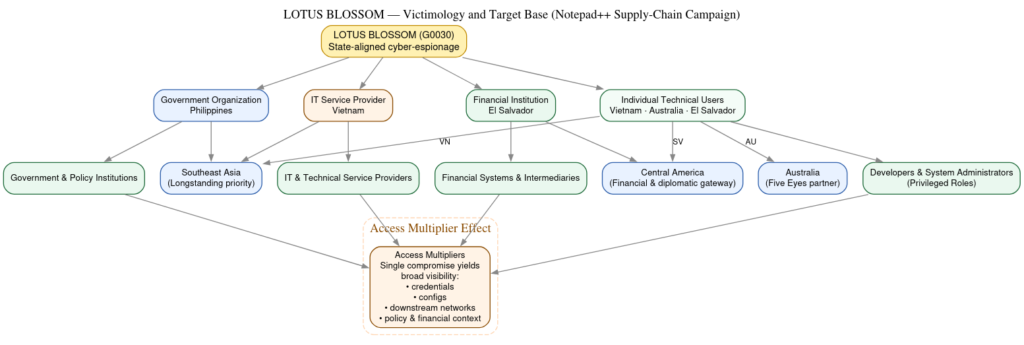

Viktimologie kompromitace Notepad++ (DomainTools)

Co potřebujete vědět:

- Útočníci narušili infrastrukturu webového hostingu používanou pro Notepad++, což jim umožnilo vložit škodlivý kód do legitimních instalačních souborů. Uživatelé stahující software v době nákazy ve svém prostředí nevědomky spustili backdoor Chrysalis, který byl součástí autentického, digitálně podepsaného průvodce instalací.

- Chrysalis je modulární backdoor, který poskytuje útočníkům plnou kontrolu nad systémem, včetně manipulace se soubory, spouštění příkazů a krádeže přihlašovacích údajů. Analýza společnosti Rapid7 ukazuje, že malware využívá pokročilé maskování, aby se vyhnul detekci standardními antivirovými programy. Společně s Chrysalis použila Lotus Blossom také rozšířené nástroje Metasploit a Cobalt Strike.

- Společnost Kaspersky ve své analýze incidentu uvedla, že identifikovala tři odlišné infekční řetězce zaměřené zhruba na desítku zařízení. Ta patřila jednotlivcům ve Vietnamu, Salvadoru a Austrálii, dále vládní instituci na Filipínách, finanční organizaci v Salvadoru a poskytovateli IT služeb ve Vietnamu. Od července do října 2025 útočníci průběžně střídali adresy C2 serverů sloužících k šíření škodlivých aktualizací, upravovali nástroje používané k doručování malwaru a měnili také finální payload spouštěný v napadených systémech.

- Lotus Blossom je státem sponzorovaná skupina historicky spojovaná s čínskými zájmy, aktivní minimálně od roku 2008. Aktér historicky cílí na vládní, vojenské a diplomatické subjekty, zejména v jihovýchodní Asii. Skupina se vyznačuje používáním vlastního malwaru (mimo již zmíněný Chrysalis, také např. trojan Elise) a zaměřením na dlouhodobý sběr zpravodajských informací namísto okamžitého finančního zisku.

- Kompromitace Notepad++ je svou metodologii podobná útokům na na SolarWinds (2020) a CCleaner (2017). V těchto případech, stejně jako u Notepad++, útočník necílil přímo na koncového uživatele, ale kompromitoval proces aktualizace nebo distribuce softwaru a tím zneužil důvěru mezi poskytovatelem softwaru a koncovými uživateli. Ve všech případech se útočník zaměřil jen na úzkou podskupinu uživatelů.

Komentář Cybule: Útoky na softwarový dodavatelský řetězec jsou mimořádně zákeřné svou logikou. Jako uživatelé máme tendenci důvěřovat poskytovatelům nástrojů, které používáme na svých koncových zařízeních, ať to je balík nástrojů Office od Microsoftu nebo textový editor od nezávislého developera. Kompromitace legitimního procesu aktualizace patří mezi to poslední, co i uživatelé s vyšším smyslem pro bezpečnost očekávají. Kompromitace aktualizačního procesu nebo distribuce software samozřejmě není triviální počin a Lotus Blossom v případě Notepad++ prokázal mimořádné technické schopnosti a operační trpělivost.

CRESCENTHARVEST: Íránští protestující a disidenti cílem kyberšpionážní kampaně

(17.2.2026, Acronis)

Výzkumníci z Acronis Threat Research Unit zveřejnili analýzu cílené kyberšpionážní kampaně označené jako CRESCENTHARVEST, která se zaměřuje na íránské protestující, aktivisty a disidenty. Účelem kampaně je dlouhodobé sledování a sběr citlivých informací. Útočníci zneužívají témata spojená s protivládními protesty a využívají je jako návnadu k doručení malwaru. Kampaň je charakteristická kombinací sociálního inženýrství a snahy o získání trvalého přístupu do systému oběti.

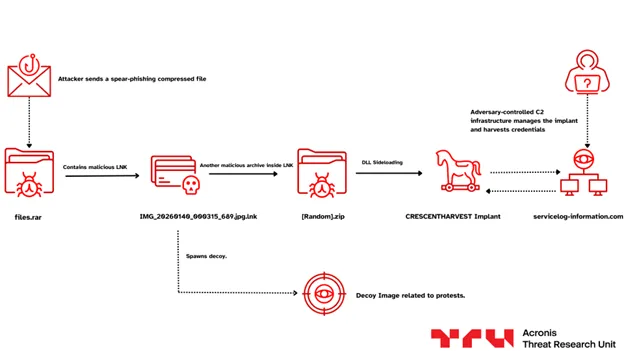

Postup útoku (Acronis)

Co potřebujete vědět:

- Kampaň CRESCENTHARVEST je cílená špionážní operace zaměřená na uživatele mluvící persky (fársí), zejména osoby zapojené do protivládních protestů, disidentských aktivit nebo jejich podporovatele v zahraničí. V kampani hraje klíčovou roli sociální inženýrství. Útočníci systematicky pracují s politickým a společenským kontextem v Íránu a zneužívají jej k vytvoření důvěryhodných návnad. Škodlivé soubory jsou doprovázeny texty ve fársí, které mají otevřeně pro-protestní tón, používají emotivní jazyk a někdy i symboliku nebo slogany spojené s aktuálními událostmi. Cílem je vyvolat dojem poskytování exkluzivních informací z prostředí protestů.

- Útok je zahajován prostřednictvím škodlivých .LNK souborů distribuovaných jako údajné multimediální materiály z protestů. Po spuštění dochází k aktivaci skriptů, které stáhnou a spustí další komponenty malwaru. Tím je vytvořen trvalý přístup do systému oběti. Nasazený malware funguje jako RAT (Remote Access Trojan). Umožňuje vzdálené ovládání zařízení, sběr souborů, monitorování aktivity uživatele včetně zaznamenávání stisků kláves a odesílání získaných dat na infrastrukturu útočníka. Součástí je mechanismus pro udržení perzistence po restartu systému.

- Zajímavá je také snaha o zajištění krádeže dat z komunikačních nástrojů, zejména z aplikace Telegram Desktop. Malware dokáže vyhledat a exfiltrovat session data, což útočníkovi umožňuje přístup ke komunikaci oběti bez nutnosti znalosti přihlašovacích údajů. Pro cílovou skupinu aktivistů a disidentů představuje tato schopnost zásadní bezpečnostní riziko.

- Analýza infrastruktury a použitých technik naznačuje, že operace byla cílená a dlouhodobě plánovaná. Nejde o masovou kriminální kampaň, ale o selektivní špionáž zaměřenou na konkrétní skupinu osob s potenciální politickou citlivostí. Primárním cílem kampaně není finanční zisk, ale získávání informací a monitorování aktivit vybraných jednotlivců. Charakter operace odpovídá státem podporovaným nebo politicky motivovaným špionážním aktivitám.

Komentář Cybule: CRESCENTHARVEST je ukázkový případ možnosti využití kybernetických operací jako nástroje dohledu a represe vůči občanské společnosti. V případu je zásadním faktorem posun aktivit od jednorázového sběru dat k dlouhodobému sledování digitální identity oběti. Krádež komunikačních relací, zejména u nástrojů typu Telegram, umožňuje útočníkům nejen číst obsah zpráv, ale také mapovat sociální vazby, identifikovat další osoby v okolí cíle a postupně si rozšiřovat okruh zájmu. Efektivní obrana proti těmto typům operací vyžaduje propojení technických opatření s cílenou podporou a vzděláváním rizikových skupin, jejichž společenská či politická angažovanost z nich může dělat prioritní cíle špionážních kampaní.

Státem sponzorovaní útočnici útočí přes aplikaci Signal

(6.2.2026, BfV)

Německá tajná služba BfV varuje před podezřelými státem sponzorovanými útočníky, kteří se zaměřují na vysoce postavené osoby prostřednictvím messagingových aplikací jako je Signal. Útoky kombinují sociální inženýrství s legitimními prvky, aby zcizily data politikům, vojenským důstojníkům, diplomatům a investigativním novinářům v Německu a po celé Evropě. Bezpečnostní doporučení vychází z informací shromážděných Federálním úřadem pro ochranu ústavy (BfV) a Federálním úřadem pro informační bezpečnost (BSI).

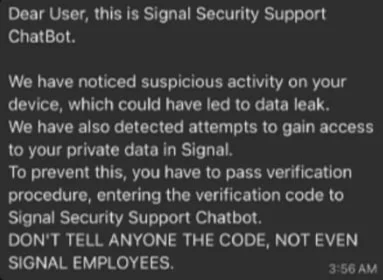

Útočníci se vydávají za podporu Signalu, QR kód používaný pro párování nového zařízení (BfV).

Co potřebujete vědět:

- Rozhodujícím znakem této kampaně je, že útočníci nepoužívají žádný malware ani nevyužívají technické chyby v komunikačních aplikacích. Podle upozornění místo toho kontaktují oběť přímo a vydávají se za tým podpory služby nebo za chatbota aplikace Signal.

- Cílem je tajně získat přístup k individuálním a skupinovým chatům a také k seznamům kontaktů dotčených osob. Existují dvě verze tohoto útoků: jedna provede úplné převzetí kontroly nad účtem, a druhá spáruje účet se zařízením útočníka za účelem sledování aktivity v chatu.

- V první variantě se útočníci vydávají za podporu služby Signal a rozesílají falešná bezpečnostní upozornění, aby u oběti vyvolali pocit naléhavosti. Následně ji přimějí sdělit Signal PIN nebo ověřovací kód z SMS zprávy, což jim umožní zaregistrovat účet na zařízení pod jejich kontrolou. Poté účet zneužijí a původního uživatele z něj zablokují.

- Ve druhém případě útočník použije přesvědčivou lest – přiměje oběť naskenovat QR kód. Tím zneužije legitimní funkci připojených zařízení v aplikaci Signal, která umožňuje přidat účet na více zařízení (počítač, tablet či telefon). Výsledkem je spárování účtu oběti se zařízením pod kontrolou útočníka, který tak získá přístup k chatům i kontaktům, aniž by oběť cokoli zaznamenala.

Komentář Cybule:

Útoky založené na zneužití párování QR kódů se neomezují jen na Signal. Přestože byly zaznamenány právě v této aplikaci, zprávy jednotlivých bezpečnostních firem upozorňují, že podobné funkce nabízí i WhatsApp, a proto může být zranitelný stejným způsobem. Výzkumníci Googlu už dříve uvedli, že tuto techniku využívaly ruské státní skupiny včetně Sandworm, zatímco ukrajinský CERT-UA připsal obdobné kampaně útočníkům zaměřeným na účty WhatsApp. Postupně si metodu osvojili i běžní kyberzločinci — například v kampani GhostPairing slouží k únosům účtů a následným podvodům.

Německé úřady proto varují uživatele, aby nereagovali na zprávy v Signalu od údajné podpory Signalu, protože platforma uživatele tímto způsobem nekontaktuje. Podezřelé profily je vhodné okamžitě zablokovat a nahlásit. Jako důležitý preventivní krok se doporučuje zapnout funkci „Zámek registrace“ (Nastavení → Účet), která při pokusu o opětovnou registraci čísla vyžaduje PIN. Bez něj se útočník do účtu nedostane — zároveň je ale nutné PIN bezpečně uchovat, protože jeho ztráta může znamenat ztrátu přístupu. Uživatelé by také měli pravidelně kontrolovat seznam připojených zařízení a odstraňovat ta, která nepoznávají.