V dnešních Cybulovinách se podíváme na tři kyber příběhy.

Na konci roku 2025 zasáhla Polsko koordinovaná kampaň proti větrným a solárním elektrárnám i teplárně pro půl milionu lidí. Výpadky sice nenastaly, ale podle CERT Polska šlo o čistě destruktivní operaci – první známý pokus velkého rozsahu proti distribuovaným energetickým zdrojům v Evropě.

CrowdStrike mezitím rozdělil severokorejský Labyrinth Chollima na tři specializované skupiny: jednu špionážní a dvě zaměřené na kryptoměnové krádeže financující režim.

A RedKitten? To je cílená kampaň proti íránským lidskoprávním organizacím, která zneužívá GitHub, Google Drive i Telegram jako součást své operační infrastruktury.

Hezké čtení, Tým Cybule

Obsah:

- První veřejně známý pokus o koordinovaný destruktivní útok na distribuované energetické zdroje

- Crowdstrike rozdělil severororejskou skupinu Labyrinth Chollima na tři nové skupiny

- RedKitten: Nová kampaň proti disentu v Íránu s využitím AI

První veřejně známý pokus o koordinovaný destruktivní útok na distribuované energetické zdroje

(30.1.2026, CERT.PL)

Na konci prosince 2025 zasáhla Polsko koordinovaná kybernetická kampaň namířená proti energetické infrastruktuře. Útok cílil na desítky větrných a solárních elektráren, velkou teplárnu zásobující téměř půl milionu obyvatel a jednu průmyslovou společnost. Přestože nedošlo k výpadkům elektřiny ani tepla, incident představuje nejzávažnější pokus o destruktivní útok na evropskou energetiku za poslední roky a první známý případ koordinovaného útoku velkého rozsahu na distribuované energetické zdroje. Podle CERT Polska šlo o jasný pokus o čistě destruktivní operaci bez vyděračského motivu.

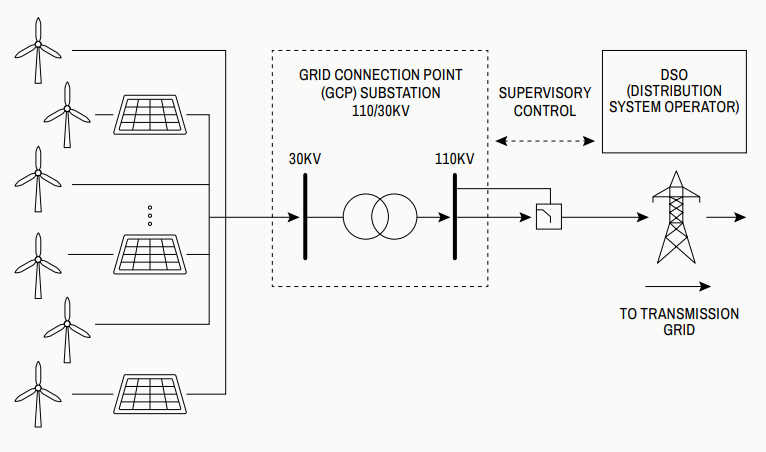

Schéma architektury připojení obnovitelných zdrojů k distribuční síti: Elektřina vyrobená větrnými a fotovoltaickými elektrárnami je soustředěna do rozvodny (grid connection point, GCP), kde je pomocí transformátoru zvýšeno napětí na 110 kV pro přenos do distribuční sítě. GCP slouží nejen jako fyzický bod připojení, ale také jako místo vzdáleného dohledu a řízení provozu ze strany provozovatele distribuční soustavy (DSO). Klíčovými prvky jsou RTU jednotky, lokální HMI, ochranná relé a komunikační infrastruktura včetně sériových převodníků, routerů a VPN/firewallu. Komunikace mezi SCADA systémem DSO a GCP v Polsku typicky probíhá přes sériové linky pomocí protokolů DNP3.0 nebo IEC 101, což omezuje možnost přímého zneužití GCP jako vstupního bodu do sítě DSO. (CERT.PL)

Co potřebujete vědět:

- CERT Polska označuje incident z 29. prosince 2025 za pokus o čistě destruktivní kybersabotáž. Útoky proběhly během ranních a odpoledních hodin, v období mrazů těsně před koncem roku, a zasáhly obnovitelné zdroje, velkou teplárnu zásobující téměř půl milionu obyvatel a jednu výrobní společnost. Technická analýza ukázala, že všechny tři linie útoku byly součástí jediné koordinované kampaně vedené stejným aktérem.

- U obnovitelných zdrojů se útočník zaměřil na řídící systémy rozvodny, tj. klíčové uzly, kde se výroba z větrných a fotovoltaických elektráren sbírá, transformuje na 110 kV a odkud probíhá vzdálený dohled a řízení ze strany provozovatele distribuční soustavy (DSO). Destruktivní aktivity cílily na RTU jednotky, ochranná relé, HMI stanice a komunikační zařízení, včetně sériových převodníků a routerů. Nahrání poškozeného firmwaru, mazání systémových souborů a resetování zařízení vedly ke ztrátě dohledu a možnosti vzdáleného řízení ze strany dispečinku. Nedošlo však k okamžitému přerušení výroby elektřiny.

- Primárním vstupním bodem byla FortiGate edge zařízení vystavená do internetu, v několika případech s VPN přístupem bez vícefaktorové autentizace a se shodnými účty a hesly napříč lokalitami. CERT Polska popisuje, že po získání administrátorského přístupu útočník modifikoval konfigurace, prováděl factory reset zařízení a záměrně mazal logy, čímž nejen zakryl stopy, ale zároveň výrazně zkomplikoval a prodloužil obnovu provozu.

- V případě teplárny nešlo o náhlý průnik, ale o dlouhodobě připravovanou sabotáž. Útočník se dle CERT Polska v systémech teplárny pohyboval měsíce, mapoval infrastrukturu, zajímal se o systémy související s řízením provozu a postupně si budoval privilegovaný přístup. Destruktivní fáze byla spuštěna až ve chvíli, kdy měl k dispozici dostatek oprávnění k zásahu ve velkém měřítku. Útočník se pokusil o nasazení wiper malwaru, ale pokus byl zachycen a zastaven nasazeným EDR řešením, které přerušilo přepisování dat dříve, než mohlo dojít k nevratnému poškození systémů.

- Útok sice nezpůsobil výpadky dodávek energie, ale ukázal, že distribuované energetické zdroje se snadno mohou stát cílem státem podporovaných destruktivních operací. Použité techniky dle CERT Polska odpovídají aktivitám aktérů dlouhodobě spojovaných s Ruskem.

Komentář Cybule: Incident ukazuje, že distribuované energetické zdroje už nelze považovat za okrajový prvek infrastruktury ani za druhořadý bezpečnostní problém. Z technického hlediska se totiž staly integrální součástí provozu distribučních sítí: zajišťují významnou část výroby, stabilizují síť a jsou silně závislé na správné funkci řídicích a komunikačních systémů. Polský incident by proto měl být vnímán především jako varování pro celý evropský energetický sektor. S rostoucím podílem decentralizované výroby poroste i motivace útočníků testovat limity připravenosti provozovatelů, dodavatelů technologií i regulačního rámce.

Crowdstrike rozdělil severororejskou skupinu Labyrinth Chollima na tři nové skupiny

(29.01.2026, CrowdStrike)

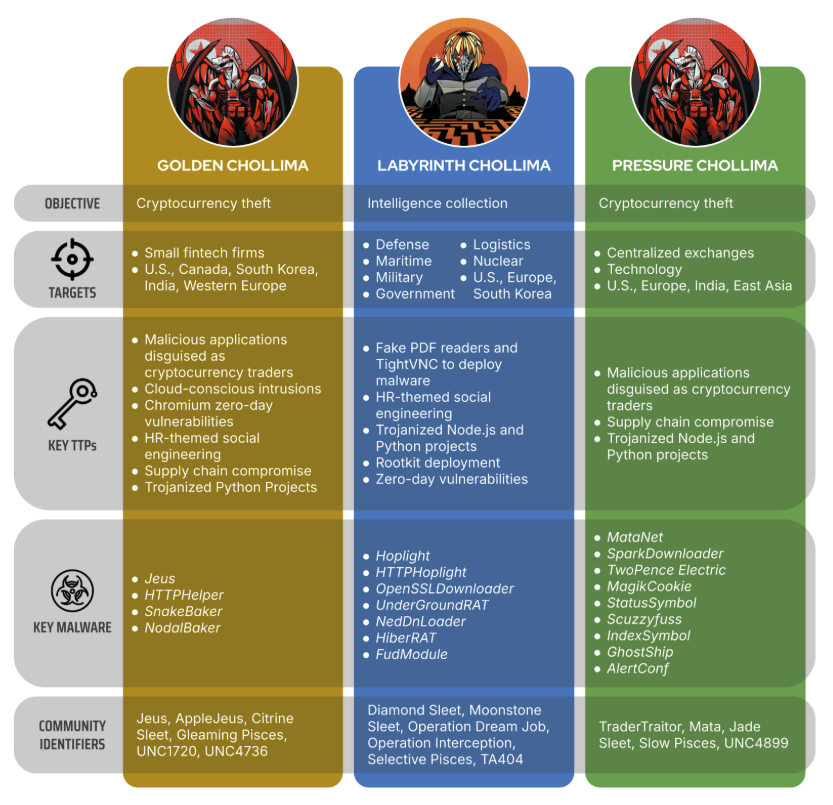

Kyberbezpečnostní společnosti CrowdStrike rozdělila severokorejského kybernetického aktéra známého jako Labyrinth Chollima na tři nové skupiny. Tradičně byl Labyrinth Chollima spojován hlavně s Lazarus Group, což je samo o sobě označení, které zastřešuje několik známých severokorejsých skupin. CrowdStrike nově rozděluje Labyrinth Chollima na kyberšpionážní Labyrinth Chollima a dvě nové skupiny, které se soustředí na krádež kryptoměn s cílem financovat severokorejský režim. Golden Chollima se zaměřuje na menší fintech firmy zatímco Pressure Chollima cílí na vysoce výnosné útoky na kryptoměnové burzy a velké finanční instituce.

Labyrinth Chollima, Golden Chollima a Pressure Chollima (CrowdStrike)

Co potřebujete vědět:

- Původní skupina Labyrinth Chollima je spojována s nejagresivnějšími operacemi KLDR, včetně destruktivního útoku na Sony Pictures (2014), loupeže téměř 100 milionů USD z účtů bangladéšské centrální banky (2016) a globálního ransomwarového útoku WannaCry (2017).

- Lazarus Group už dnes není výzkumníky vnímána jako jeden ofenzivní tým, ale spíše jako zastřešující termín („super-skupina“) pod kontrolou severokorejské rozvědky RGB. Kromě původní Labyrinth Chollima patří do širší Lazarus Group i Stardust Chollima (APT38) a Silent Chollima (APT45).

- K rozdělení vedla analytiky CrowdStrike specializace malwarového frameworku Hawup. CrowdStrike identifikoval tři odlišné vývojové větve kódu (Hoplight, Jeus a MataNet), které odpovídají zaměření jednotlivých aktérů. Rozdělení umožňuje skupinám operovat s různým tempem: Labyrinth Chollima provádí dlouhodobou špionáž, zatímco finanční odnože (Golden a Pressure) reagují rychle na příležitosti v kryptoměnovém světě, čímž snižují riziko odhalení celé sítě při jedné neúspěšné operaci.

- Ofenzivní operace jsou centrálně řízeny Generálním úřadem pro průzkum (RGB), konkrétně tzv. Úřadem 121 (Bureau 121). RGB je v porovnání s tajnými službami jiných států unikátní tím, že kombinuje tradiční špionáž s finančně motivovanými útoky. KLDR využívá své kybernetické kapacity jako nástroj k obcházení mezinárodních sankcí, přičemž jednotlivé týmy sdílejí vývojáře a infrastrukturu C2.

- Chollima (Čchollima, Qianlima) je bájné zvíře podobné okřídlenému koni, které se objevuje v čínské a korejské mytologii. Chollima je v KLDR považován za národní symbol.

Komentář Cybule: U severokorejských skupin platí, že jsou řízeny koordinovaně z nejvyšších pater severokorejských zpravodajských služeb. To v praxi znamená, že jsou řízeny vojenskou rozvědkou RGB a v rámci její činnosti plní zadaní stranických orgánů Korejské strany pracujících. Samotná atribuce na úroveň jednotlivých skupin tak slouží primárně k určení specializace jednotlivých týmů. Do portfolia činnosti severokorejských skupin patří kromě kyberšpionážní aktivity a krádeže kryptoměn (a jiných finančních prostředků) i globální kampaň zaměstnávání falešných IT zaměstnanců v zahraničních firmách, opět s primárním cílem finančního zisku.

RedKitten: Nová kampaň proti disentu v Íránu s využitím AI

(29.1.2026 InsidetheLab )

Na začátku roku 2026 byla odhalena kybernetická kampaň RedKitten, zaměřená na íránské nevládní organizace a jednotlivce dokumentující porušování lidských práv. Aktivita, poprvé zaznamenaná v lednu, se rychle ukázala jako cílená a koordinovaná operace, nikoli ojedinělý incident. Útočníci záměrně zneužívají legitimní cloudové služby, jako jsou GitHub a Google Drive, k distribuci škodlivých komponent, zatímco Telegram slouží jako kanál k řízení jejich operací.

Co potřebujete vědět:

- Kampaň RedKitten, kterou v lednu 2026 zaznamenala společnost HarfangLab, se zaměřuje na osoby zabývající se dokumentací porušování lidských práv během nepokojů v Íránu na přelomu let 2025–2026. Útočníci využívají citlivé téma pohřešovaných a zabitých demonstrantů, aby vyvolali pocit naléhavosti a emocionální reakci, která vede k otevření škodlivých souborů.

- Útok začíná archivem 7-Zip s perským názvem, který obsahuje soubory Microsoft Excel (XLSM). Tyto soubory vypadají jako seznamy obětí protestů v Teheránu, ale ve skutečnosti obsahují škodlivé VBA makro. Po spuštění se do systému nainstaluje C# implantát pomocí techniky AppDomainManager injection – metody známé z předchozích íránských kampaní.

- VBA makra vykazují jasné znaky toho, že byla generována velkými jazykovými modely (LLM): neobvyklý styl kódování, „učebnicové“ názvy proměnných a dokonce i komentáře jako „ČÁST 5: Nahlásit výsledek a v případě úspěchu naplánovat provedení“. Toto potvrzuje trend, že umělá inteligence se stává nástrojem útočníků pro rychlejší, levnější a lépe škálovatelné kampaně.

- Backdoor SloppyMIO kombinuje využití platforem GitHub, Google Drive a Telegram, přičemž jeho konfigurace je skryta ve steganografii v obrázcích a komunikace s útočníkem probíhá prostřednictvím Telegram Bot API. Malware podporuje modulární architekturu, která umožňuje vzdálené provádění příkazů, sběr a exfiltraci souborů, perzistenci prostřednictvím naplánovaných úkolů a provádění dalších procesů a modulů, což z něj činí flexibilní a obtížně detekovatelný nástroj, který se snadno ztratí v legitimního provozu.

- Artefakty v perském jazyce, návnady a podobnosti s kampaněmi jako Tortoiseshell nebo aktéry jako Nemesis Kitten silně poukazují na zájmy íránského státu. Současně však použití běžné infrastruktury a umělé inteligence stírá rozdíly mezi jednotlivými skupinami a obráncům ztěžuje přesné přiřazení útoků.

Komentář Cybule: Načasování kampaně se překrývá s protesty Dey 1404, které na konci roku 2025 otřásly Íránem a byly následně potlačeny násilnými zásahy, masovým zatýkáním a civilními oběťmi. Přestože přímá atribuce zůstává nedoložená, použité techniky, jazykové artefakty a operační postupy odpovídají dříve zdokumentovaným kampaním státem podporovaných íránských aktérů