Autorka: Erika Langerová (ČVUT)

Článek je rozšířená verze příspěvku z konference Lietuvos Davosas 2025

Iluze energetické nezávislosti

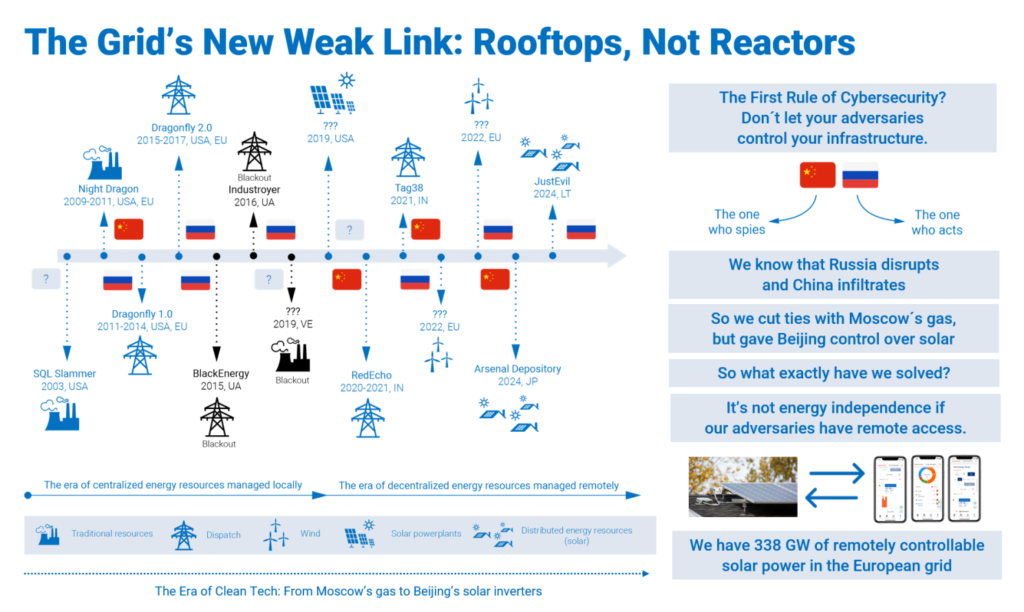

V souvislosti s transformací energetiky a přechodem na obnovitelné zdroje energie stále dokola slyšíme frázi „energetická nezávislost“ – jako kdyby získávání elektronů ze slunce automaticky znamenalo osvobození se od zahraničního vlivu. Ironie je ale nepřehlédnutelná: přerušili jsme sice vazby na ruský plyn, ale přitom jsme nějakým způsobem dospěli k závěru, že je naprosto v pořádku nechat Čínu zapojit se do naší energetické sítě.

Vyměnili jsme jednu závislost za druhou – jen v modernější, vyspělejší podobě. Vzdálené přístupy, řízení v cloudu, vzdálené aktualizace firmwaru – to vše vítáme pod hlavičkou chytré energetiky. Energeticky nezávislými se však nestaneme. Jen změníme geografii naší energetické závislosti – z východu na Dálný východ. Jaký je to tedy vlastně pokrok?

Energetická infrastruktura v hledáčku nejagresivnějších aktérů

Než se podíváme na to, co by se mohlo stát, musíme si připomenout, co se už stalo. Časová osa kybernetických útoků na energetickou infrastrukturu v poslední dekádě ukazuje jasný trend: dva nejvytrvalejší, nejlépe vybavení a nejagresivnější aktéři v tomto prostoru jsou Rusko a Čína. A na rozdíl od hypotetických rizik jsou jejich útoky dobře zdokumentované.

Vezměme si případ ruské hackerské skupiny Sandworm, která je napojena na GRU. Stála za nechvalně proslulými útoky na ukrajinskou energetickou síť v letech 2015 a 2016, které způsobily reálné výpadky proudu postihující statisíce lidí. Ta samá skupina je spojována s malwarem Industroyer a jeho novější verzí Industroyer2, které byly navrženy speciálně pro útoky na elektrické rozvodny.

Pak tu máme Volt Typhoon – čínského státem sponzorovaného aktéra s méně nápadnější, ale vytrvalejší strategií. Na rozdíl od ruských hackerů, kteří spoléhají na chaotické narušování, Volt Typhoon se zaměřuje na dlouhodobý přístup a nenápadnou infiltraci. Americké úřady v roce 2023 potvrdily, že Volt Typhoon úspěšně pronikl do sítí kritické infrastruktury, včetně energetických systémů na Guamu a potenciálně i na pevninské části USA. Microsoft odhalil, že tato skupina si dokázala udržet přístup po celé měsíce, aniž by byla detekována, zejména využíváním technik „living-off-the-land“, tedy maskováním svých aktivit v běžném provozu s využitím nástrojů napadeného systému.

Nejde o spekulace. Tito protivníci už prokázali jak vůli, tak technickou vyspělost k útokům na energetické systémy. A jak se naše sítě stávají stále digitálnějšími, distribuovanějšími a propojenějšími, prostor pro potenciální útoky se jen rozšiřuje.

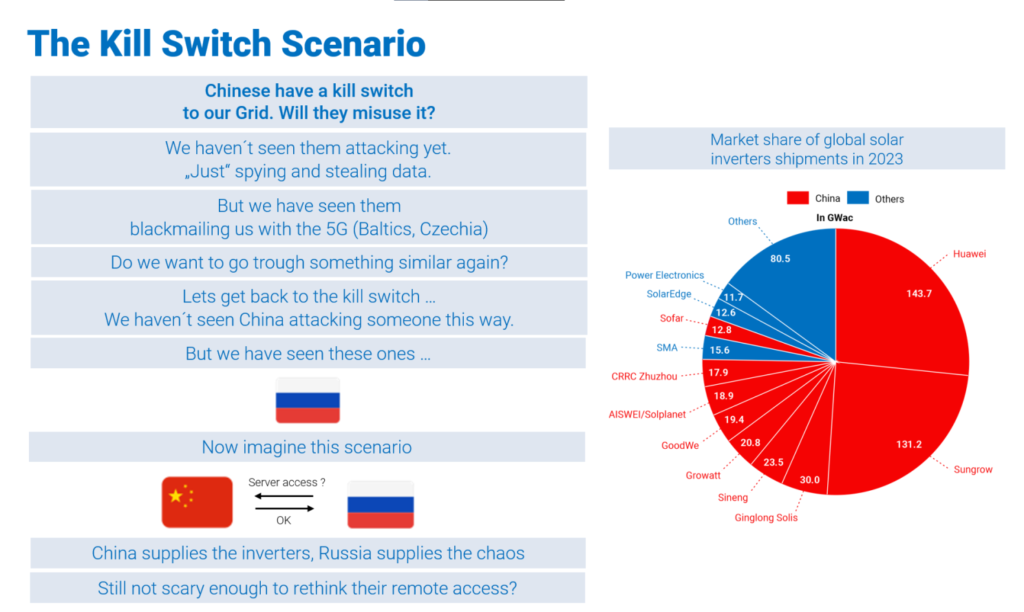

Kill Switch problém

Čína ovládla globální trh se solárními střídači. Moderní solární střídače – zařízení, která převádějí stejnosměrný proud ze solárních panelů na střídavý a řídí jeho tok do sítě – jsou stále více připojeny k internetu. Mnohé z nich jsou navíc navrženy tak, aby přijímaly vzdálené aktualizace firmwaru, což umožňuje výrobcům nebo provozovatelům opravovat chyby, zlepšovat výkon nebo přidávat nové funkce bez nutnosti fyzického zásahu. V důsledku toho tak vzniká de-facto vestavěný „vypínač/červené tlačítko“ (Kill Switch), který by v nesprávných rukou nebo pod nátlakem mohl být použit k narušení výroby solární energie ve velkém měřítku.

Aby bylo jasno, neexistuje žádný zaznamenaný případ, kdy by Čína provedla destruktivní kybernetický útok na energetickou infrastrukturu, stejně jako neexistuje precedent pro to, že by Čína skutečně aktivovala Kill Switch. Nicméně absence akce by neměla být zaměňována s absencí schopnosti či záměru. Vliv lze uplatňovat mnoha způsoby – a jak již víme, Čína svou technologickou pozici k vyvíjení tlaku už dávno využívá.

Vzájemně výhodná spolupráce – pokud tedy neuděláte něco špatně

Opakovaně jsme byli svědky strategického využívání technologické dominance Čínou k prosazování politického tlaku. Pro příklady není třeba chodit daleko. Česká republika i Litva se staly terčem čínských odvetných kampaní v důsledku kroků, které se Pekingu znelíbily.

V roce 2020 čelila Litva čínským odvetným opatřením poté, co ve Vilniusu otevřela Tchajwanskou reprezentativní kancelář (Taiwan Representative Office), což vedlo k náhlému a agresivnímu narušením obchodu, včetně zablokování litevského zboží celními úřady ČLR. Jaký byl prohřešek Litvy? Umožnila zastoupení Tchaj-wanu (které jinak nemá diplomatický status) použít Tchaj-wan v názvu, místo obvyklé Tchaj-peje (např. zastoupení Tchaj-wanu v Praze se jmenuje Tchajpejská ekonomická a kulturní kancelář). Reakcí sice nebyl kybernetický útok, ale přesto šlo o jasnou ukázku toho, jak Čína dokáže využít technické a logistické závislosti k nátlaku.

V České republice se podobný tlak projevil v kontextu národních rozhodnutí o kybernetické bezpečnosti. Během zavádění kroků k zabezpečení bezpečnosti 5G infrastruktury, včetně Varování NÚKIB z prosince 2018, dali čínští představitelé jasně najevo, že odpor vůči čínským dodavatelům nebude bez následků. Podle investigativních zpráv, včetně podrobného exposé „Kauza Huawei: Čína vydírala Českou republiku,“ Čína využila přímých hrozeb k ovlivnění rozhodování suverénního demokratického státu.

A tady je otázka, ke které se neustále vracím: Jak jsme se dostali do bodu, kdy si stát s vládou jedné strany vzdálený tisíce kilometrů myslí, že má právo zasahovat do vnitřních rozhodnutí suverénních evropských demokracií? Kdy přesně jsme se shodli na tom, že Peking by měl mít slovo v tom, s kým obchodujeme, jakou infrastrukturu budujeme nebo kterým firmám důvěřujeme?

A zatímco se tohle všechno odehrává, necháváme čínské, státem dotované, zboží dominovat naším trhům a tiše likvidovat konkurenci z demokratických zemí, které skutečně dodržují pravidla. Tohle není globální konkurence. Je to asymetrická ekonomická válka.

Nátlak na Litvu a Česko byly varovné výstřely – ukázaly, jak Peking využívá svůj globální ekonomický a technologický vliv k dosažení politických cílů. Teď si představme budoucnost, kde stejný typ nátlaku platí pro elektřinu.

Otázkou tedy je: Kam až tohle zajde? Pokud už teď dovolujeme autoritářskému zahraničnímu státu formovat naše trhy, naše politiky a naši ochotu podstupovat riziko, co se stane, když se tento stát začne sbližovat – nejen ekonomicky, ale i vojensky a strategicky – s dalším z našich protivníků?

Nejhorší power couple energetické sítě

Narůstající technologická spolupráce mezi Moskvou a Pekingem právem vyvolává na Západě značné obavy. Objevily se zprávy o čínském vojenském personálu spatřeném na Ruskem okupovaných územích Ukrajiny. Přestože to nebylo oficiálně potvrzeno, dále to přiživuje obavy, že se strategické partnerství mezi Moskvou a Pekingem posouvá z dřívějších paralelních zájmů ke koordinované akci.

Co se stane, pokud se při příštím geopolitickém konfliktu rozhodnou spolupracovat i v kyberprostoru?

V tuto chvíli zůstává spolupráce mezi Čínou a Ruskem v kyberprostoru pouze hypotetickým scénářem. Pokud je mi známo, neexistují žádné potvrzené důkazy o společných kybernetických operacích – ale vzhledem k jejich stále užší spolupráci v jiných oblastech je to možnost, kterou odborníci na strategické plánování nemohou ignorovat.

Jejich kybernetické schopnosti jsou nejen slučitelné, ale dokonce se i doplňují: Rusko prokázalo svou schopnost narušovat a vytvářet chaos, zatímco Čína exceluje v dlouhodobém přístupu, infiltraci a kontrole. Scénář společného rusko-čínského postupu v kyberprostoru není jistý. Nicméně v oboru kybernetické bezpečnosti platí, že i scénáře s nižší pravděpodobností si zaslouží poctivou přípravu.

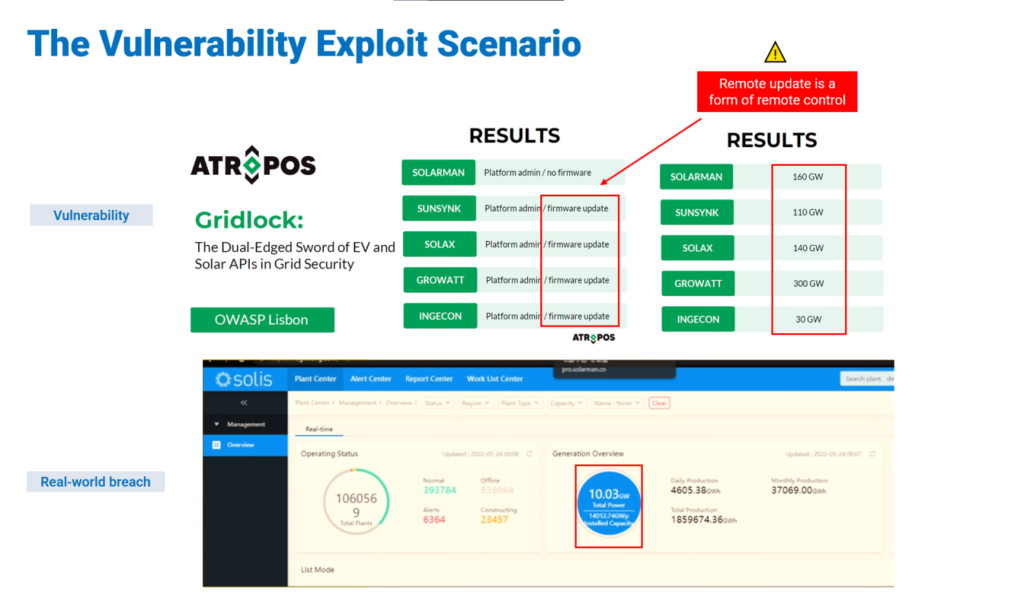

I kdyby státy nebo státem podporovaní aktéři zranitelnosti nikdy přímo nezneužili, přítomnost špatně zabezpečených koncových bodů a dodavatelské infrastruktury stále vytváří lákavý cíl pro ostatní – od kyberzločinců po hacktivisty a oportunistické hrozby. Pokud někdo dokáže využít zranitelnosti v backendovém systému dodavatele, může efektivně převzít kontrolu nad tisíci střídačů současně.

A právě proto musíme věnovat větší pozornost nejen tomu, odkud naše technologie pochází, ale také tomu, jak je zabezpečena a udržována. V současné době funguje příliš mnoho dodavatelů bez adekvátních autentizačních mechanismů, ochran na straně serverové infrastruktury nebo nezávislých bezpečnostních auditů. Svěřit jim roli v kritické infrastruktuře bez ověření jejich bezpečnostních opatření je riziko, které si nemůžeme dovolit.

V distribuovaném modelu sítě, kde lze na dálku ovládat stovky megawattů, nejde jen o teoretickou hrozbu – je to operační realita, která jen čeká na správného aktéra, který hrozbu zneužije.

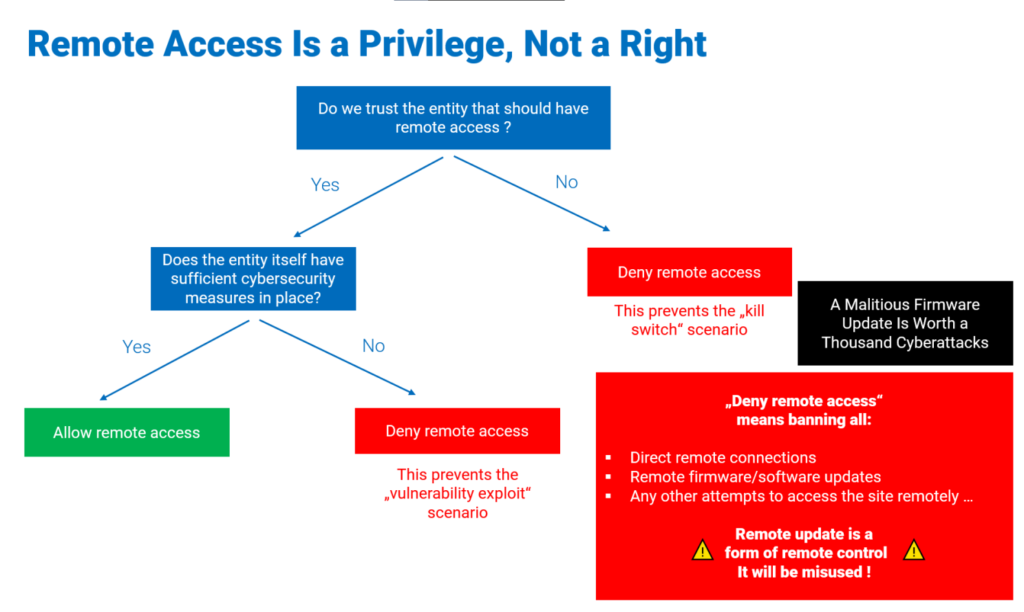

Vzdálený přístup je privilegium, ne právo

Vzdálený přístup není jen neškodné pohodlí pro koncového uživatele a výrobce– je to přímá cesta do kritické infrastruktury. Přesto jsme s ním po léta zacházeli jako s výchozí funkcí, namísto aby byl vnímán jako mocný a citlivý nástroj, kterým ve skutečnosti je.

Vzdálený přístup znamená vzdálenou kontrolu. Znamená možnost posílat příkazy, instalovat aktualizace nebo shromažďovat data z infrastruktury, která napájí naše domovy, nemocnice a průmysl.

Taková úroveň přístupu nesmí být nikdy udělena bezhlavě.

Musíme změnit přístup z „povolme vše, ověřujme později“ na „povolme pouze to, čemu důvěřujeme, a neustále to ověřujme“.

A co je klíčové – o tom, kdo tento přístup získá, nesmí rozhodovat dodavatelé, tržní síly ani lobbisté, jako ti, kteří byli nedávno vyšetřováni v Bruselu. Toto rozhodnutí musí být v rukou nás, suverénních evropských států. Musí vycházet z transparentních kritérií, úrovně kybernetické vyspělosti a především demokratické odpovědnosti.

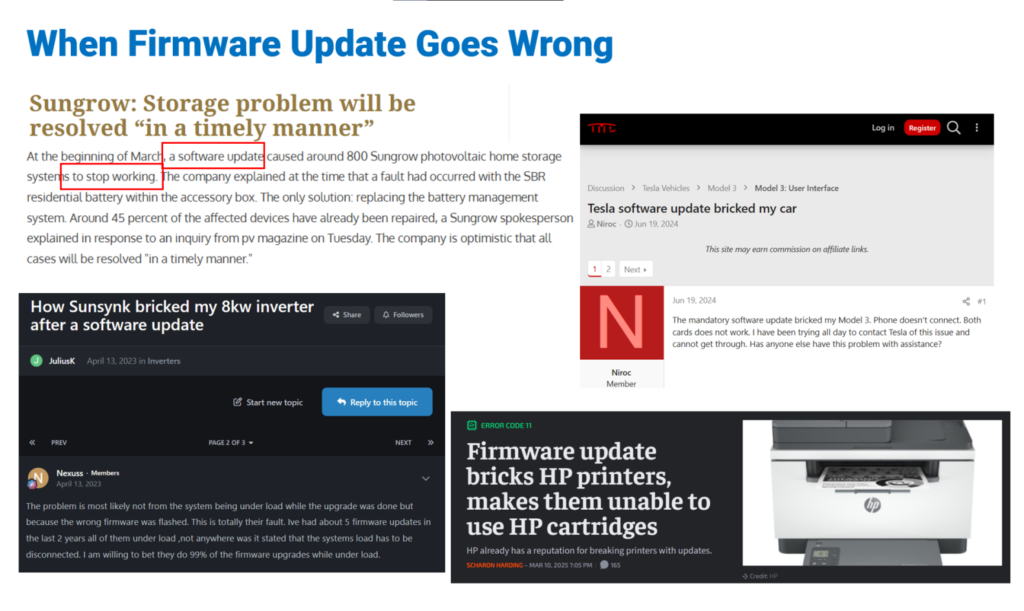

Aktualizace firmwaru je forma vzdálené kontroly

Aktualizace firmwaru může znít jako běžná IT údržba – jen další záplata, podobně jako aktualizace telefonu nebo notebooku. V kontextu kritické infrastruktury jde však o mnohem víc. Aktualizace firmwaru je ve své podstatě schopnost vzdáleně změnit chování zařízení na nejzákladnější úrovni. Může zavádět nové funkce, odstraňovat staré, měnit bezpečnostní nastavení nebo – v nejhorším případě – vložit backdoor, aniž by o tom provozovatel věděl.

Přes aktualizaci necestují jen data – cestuje skrze ni i řídicí logika. A právě tato logika určuje, jak zařízení interaguje s fyzickým světem: jak vyrábí energii, reaguje na pokyny sítě nebo se za určitých podmínek vypíná.

Udělit komukoli možnost provádět aktualizace firmwaru znamená dát mu možnost přepsat pravidla, podle kterých váš systém funguje. To není rutinní údržba. To je vzdálená kontrola.

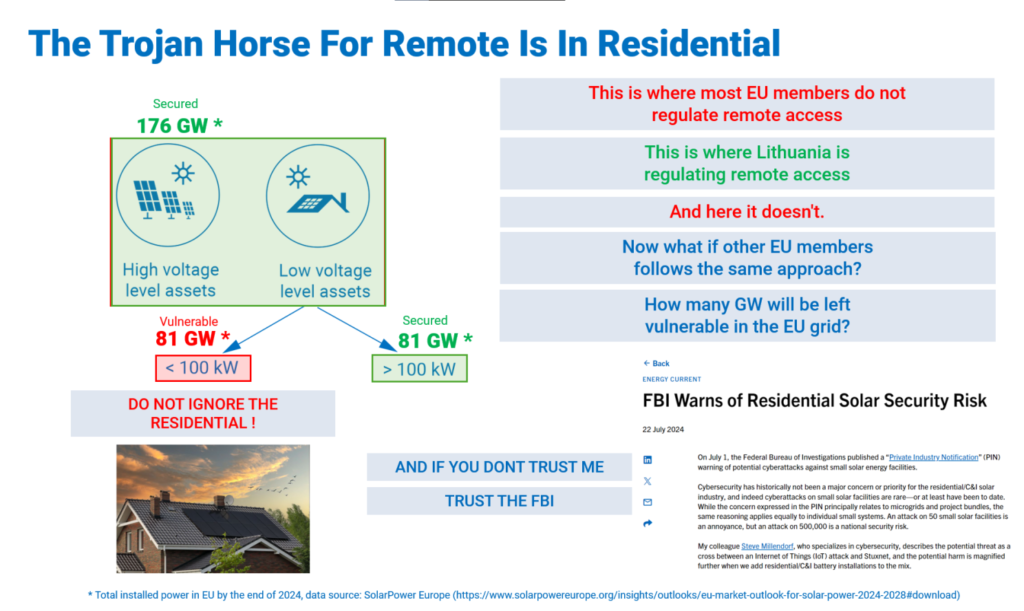

Rezidenční solární systémy: Trojský kůň

Mnoho zemí EU již reguluje nebo začíná regulovat vzdálený přístup k solárním systémům v rámci velkých elektráren, ale rezidenční systémy zůstávají do značné míry přehlíženy. To je zásadní opomenutí. Trojský kůň nestojí v našich elektrárnách, ale v tichosti se rozšiřuje na našich střechách.

S více než 80 GW rezidenční solární kapacity již připojené k síti v EU (a s dalším růstem) protivníci nemusí útočit na velké solární parky. Mohou se dostat k tisícům neregulovaných, s internetem propojených, střídačů v domácnostech.

Tato zařízení se často dodávají s výchozími přihlašovacími údaji a spoléhají na správu prostřednictvím cloudových platforem. V konečném důsledku tak vytvářejí rozsáhlý a zranitelný povrch – takový, který lze tiše zneužít nebo zmanipulovat. A na rozdíl od podnikové infrastruktury obvykle nespadají pod národní mechanismy dohledu nad kybernetickou bezpečností.

Zranitelnost decentralizované sítě se může snadno proměnit v centralizovanou hrozbu.

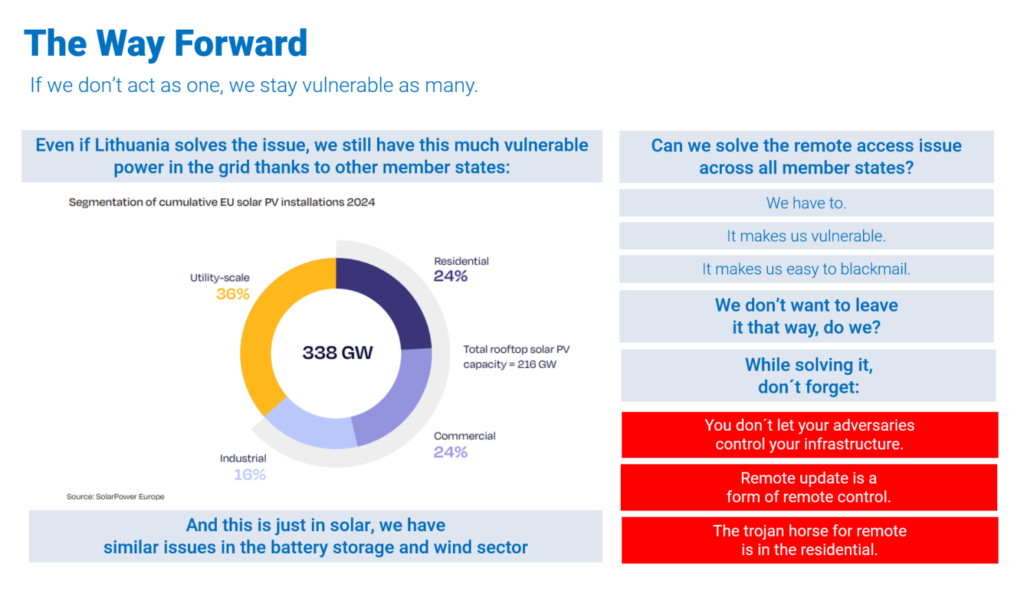

Nemysleme jen na energetickou nezávislost — mysleme na energetickou kontrolu

Toto už není jen moje otázka – je to otázka, kterou by si měla klást celá Evropa. Komu důvěřujeme s přístupem k systémům, které pohánějí naše domovy, nemocnice a celé ekonomiky? A proč jsme doposud byli tak ochotní tento přístup doslova rozdávat?

Máme technické schopnosti k zabezpečení naší infrastruktury. Máme právní autoritu k nastavení vlastních pravidel. Co chybí, je politická odvaha to skutečně udělat.

Protože energetická bezpečnost není jen o dodávkách nebo emisích. Je o kontrole nad tím, kdo může k našim systémům přistupovat, kdo může měnit jejich chování a kdo má technickou schopnost je vypnout. Pokud budeme ignorovat bezpečnost, pak nám všechny solární panely světa energetickou nezávislost nezajistí.

Čas jednat je teď a ne až se rozsvítí výstražná kontrolka ve velíně ČEPS. Potřebujeme jasná pravidla, vynutitelná bezpečnostní opatření a především společné porozumění: vzdálený přístup není samozřejmá funkce. Je to rozhodnutí o národní bezpečnosti. A tak s ním musíme zacházet.

Cena závislosti už nám byla tvrdě připomenuta ruským plynem. Neopakujme stejnou chybu s kontrolou nad naší čistou energetikou.

Erika Langerová je vedoucí výzkumného týmu Kyberbezpečnost pro energetiku při Univerzitním centru energeticky efektivních budov, České vysoké učení technické (ČVUT). V současnosti se zabývá především výzkumem a vývojem v oblasti kyberbezpečnosti decentralizovaných zdrojů energie.